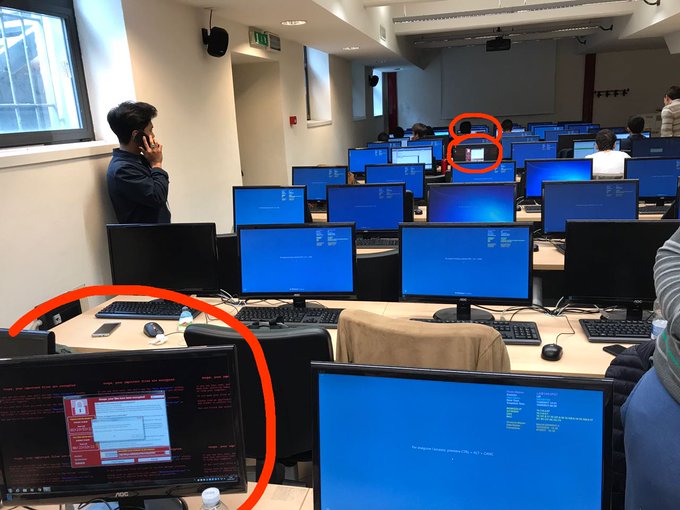

A ransomware spreading in the lab at the university

'윈도우' 취약점 노린 랜섬웨어 비상

랜섬웨어로 전세계가 비상에 걸렸다. 5월12·13일(현지시간), 주요 외신과 보안 업계는 앞다퉈 랜섬웨어 피해 사실을 전하며 보안 문제에 특히 신경 쓸 것을 말하고 있다. 랜섬웨어는 몸값(Ransom)과 소프트웨어(Software)의 합성어로, 컴퓨터 파일을 암호화한 뒤 암호를 푸는 대가로 금전을 요구하는 악성 프로그램을 말한다.

12일(현지시간) 오전 8시경 시작된 랜섬웨어 징후는 10시께 급속도로 전세계 거의 모든 대륙에 퍼졌다. 발견된 것만 약 99개국에서 7만5천건 이상이다. 유럽, 영국, 러시아, 미국을 비롯해 중국에서도 징후를 보였다.

공격 처음 몇 시간 동안의 지리적 분표 (사진=카스퍼스키 블로그 갈무리)

전세계를 대상으로 한 랜섬웨어 공격

러시아는 가장 많은 감염을 겪었다. 내무부 1천대 이상의 컴퓨터가 감염되고 은행, 보건 당국 등도 피해를 보았다. 영국에서는 국민보건서비스(NHS) 산하 12곳 이상의 병원 시스템이 감염돼 병원 진료에 차질을 겪었다. 스페인 통신사 텔레포니카와 프랑스 자동차 제조업체 르노, 미국 페덱스도 감염됐다.

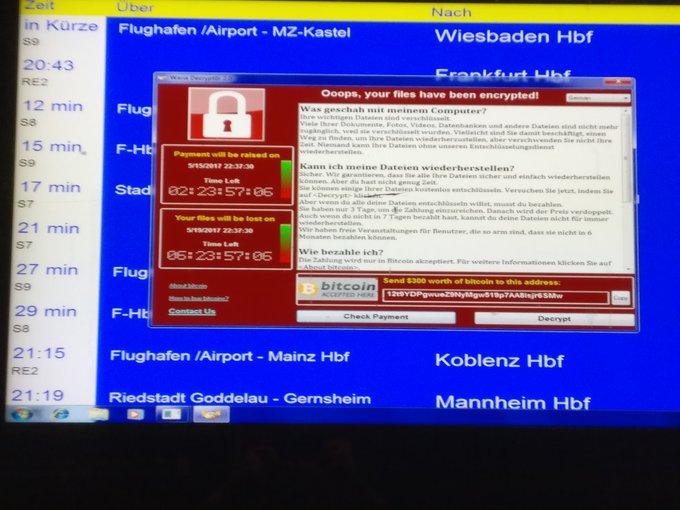

전세계의 다양한 감염 사례는 트위터를 통해서도 알려졌다. 랜섬웨어는 이탈리아의 한 대학 컴퓨에서도 발견되고, 독일의 철도 티켓 기계도 대상이 됐다.

▲ 이탈리아 밀라노-비코카 대학 컴퓨터실에서 발견된 감염 사례

▲ 독일 철도 티켓 기계도 랜섬웨어에 감염이 됐다.

실시간 감염 지도. 13일 저녁 10시30분 기준 분당 1천건의 감염 사례가 발견됐다. (사진=인텔 멀웨어 테크 페이지 갈무리)

변종 랜섬웨어 ‘워나크립트’의 소행

이번 사건은 ‘워나크라이(WannaCry)’로 불리는 랜섬웨어가 변형된 ‘워나크립트’ 랜섬웨어로 인해 벌어진 것으로 보인다.

2월에 처음으로 발견된 워나크립트 랜섬웨어는 28개 이상의 다국적 언어로 퍼져나간다. 이 랜섬웨어는 윈도우 운영체제 SMBv2 원격코드 실행 취약점에 대한 패치를 적용하지 않아 보안이 취약한 PC로 전파된다. PC 내 워드·파워포인트·한글 등 다양한 문서파일, 압축파일, 데이터베이스 파일, 가상머신 파일 등을 암호화하여 사용하지 못하게 만든다. 암호화된 파일을 푸는 대가로 최대 600달러(약 68만원)상당의 비트코인(가상화폐)을 요구한다.

워나크립트는 파일명에 ‘.WNCRY’가 붙어, ‘파일명.jpg.WNCRY’와 같은 식으로 파일명을 변경한다. 그리고 다음과 같은 텍스트 파일의 랜섬 노트를 보낸다.

사진=어베스트 블로그 갈무리

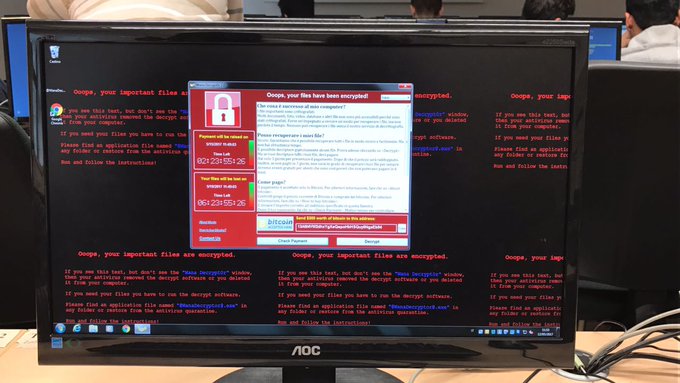

파일이 감염되면 ‘Wana Decrypt0r 2.0’이라는 이름의 랜섬웨어 창이 뜬다. 창에는 상황 설명, 복구 방법, 금전 지급 방법 등이 쓰여 있고 비트코인을 보내는 주소가 함께 표시돼 있다. 지불 기한과 시간 및 파일을 잃게 되는 기한과 시간도 함께 표시돼 있다.

워나크립트 랜섬웨어가 작동하는 모습(사진=어베스트 블로그 갈무리)

만약 보안 프로그램이 랜섬웨어를 지우게 되면 배경화면이 다음과 같이 바뀐다.

랜섬웨어를 삭제하면 다시 워나크립트 랜섬웨어를 작동하라는 배경화면이 뜬다. (사진=어베스트 블로그 갈무리)

한국도 조심해야… 보안 패치 업그레이드가 필수

한국인터넷진흥원(KISA)에 따르면 보고된 국내 워나크립트 감염 사례는 아직 없는 것으로 밝혀졌다. 국내에는 13일 오전까지 특별한 피해 사례가 접수되지 않았는데, 주말이 겹치면서 대부분 기업이 업무를 보지 않아 당장은 피해가 크지 않았던 것으로 예상한다.

그러나 확산 속도를 고려하고 한 국내 대학 병원에서의 감염 의심 징후 등을 생각하면 업무가 재개되는 15일 감염 및 피해가 우려된다.

전세계 워나크라이 랜섬웨어 공격 국가 상위 20개국. 한국은 포함되지 않았지만 대만, 중국과 같은 아시아 국가가 발견된다. (사진=카스퍼스키 블로그 갈무리)

한국인터넷진흥원 관계자는 “암호화된 파일은 공인인증서 보안 원리와 같은 보안 기술을 사용하기 때문에 쉽게 해독이 되지 않는다”라며 “일단 감염이 되면 포맷을 하는 것 외에는 방법이 없기 때문에, 미리 중요한 파일은 백업해 두고 보안 패치를 주기적으로 업데이트 하는 것이 중요하다”라고 전했다.

마이크로소프트는 지난 3월14일 SMB 취약 사항과 관련된 보안 패치를 이미 제공했다. 워나크립트는 해당 보안 패치가 적용돼 있지 않은 PC를 노린다. 윈도우10은 자동으로 보안 패치가 업데이트 되지만, 윈도우7 이하 버전은 설정에 따라 업데이트가 되지 않을 수 있어 피해가 우려된다.

■ 업데이트가 필요한 윈도우 버전

? Windows 10

? Windows 8.1

? Windows RT 8.1

? Windows 7

? Windows Server 2016

? Windows Server 2012 R2

? Windows server 2008 R2 SP1 SP2

한국인터넷진흥원은 윈도우7 이하 버전을 사용하고 있는 이용자에게 기관이 제안하는 해결 방안을 따라 보안 패치를 업데이트 하기를 권고했다.

또한 예방 방법으로 ▲PC를 켜기 전 네트워크를 단절시킨 후 파일 공유 기능 해제 ▲네트워크 연결 후 백신의 최신 업데이트를 적용 및 악성코드 감염 여부 검사 ▲윈도우 PC(XP, 7, 8, 10 등) 또는 서버(2003, 2008 등)에 대한 최신 보안 업데이트 수행과 같은 방법을 제시했다.

랜섬웨어에 감염되는 등 피해가 발생한 경우 한국인터넷진흥원 보호나라 홈페이지 또는 118상담센터(국번없이 118 또는 110)로 즉시 신고해야 한다.

출처 : 블로터 http://www.bloter.net/archives/279457